最近各语言爆hash碰撞漏洞。

包含php,ruby,python,java各个语言。

Microsoft的.net也受影响。

hash碰撞原理:

http://www.laruence.com/2011/12/29/2412.html

http://www.cnblogs.com/xuanhun/archive/2012/01/01/2309571.html

php攻击例子(大家可以测试一下这个漏洞的厉害):

http://blog.csdn.net/linvo/article/details/7169718

比CC攻击,厉害很多。

kangle 2.7.5新增一个最大post参数,轻松防住这个漏洞。

进入3311设置:

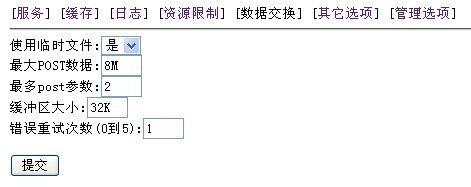

点左边 配置==>数据交换,出现如图:

最多POST参数,这里为了测试只写2,一般建议输入500,即可。

使用本功能,一定要打开使用临时文件.

否则无效.

效果图:

时间:2012-01-05 21:11

来源:开源中国社区

作者:keengo

原文链接

3G Eden

3G Eden RSS

RSS