x86 修复拉取请求于今天早上发出,早于今天晚些时候发布 Linux 6.13-rc5 内核。本周的两个 x86 修复都与 Intel 位有关:即将推出的 Intel FRED(灵活返回和事件交付)系统的自检问题,以及 Intel TDX 机密计算 VM 客户机在不可恢复的错误处理中可能泄漏解密内存的问题。

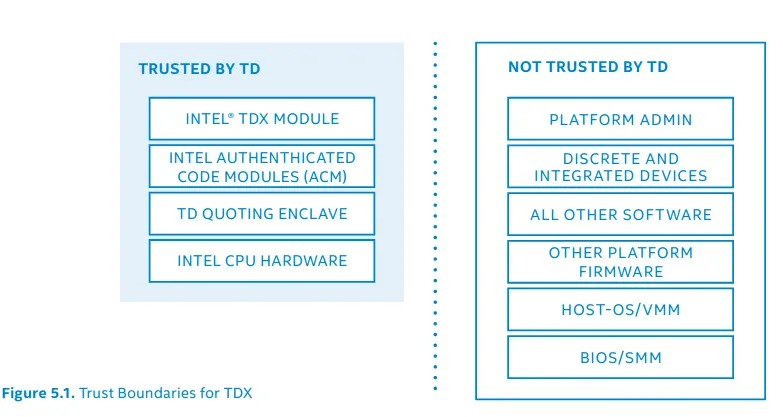

对机密计算 (CoCo) VM 的 Intel Trust Domain Extensions (TDX) 处理的解决方法是围绕不可恢复的错误处理,以免泄露解密的内存。该补丁解释道:

“在 CoCo VM 中,不受信任的主机可能会导致 set_memory_decrypted() 失败,从而返回错误并共享生成的内存。调用方需要注意处理这些错误,以避免将解密的 (共享) 内存返回到页面分配器,这可能会导致功能或安全问题。

当 set_memory_decrypted() 失败时泄漏解密的内存,并且不需要打印错误,因为 set_memory_decrypted() 将调用 WARN_ONCE()”。

这个对 TDX CoCo guest 代码的修复只是一个单行代码,以避免调用 free_pages_exact() 而只是返回。

本周 Linux 6.13-rc5 内核的这些 Intel TDX 和 FRED 修复可以通过此拉取请求找到,该拉取请求应在未来几个小时内合并到主线。这两个修复程序也被标记为向后移植到 Linux 稳定内核分支,因此在未来几天内,它们也应该努力发布到新的 Linux LTS/稳定小版本。

转自 Linux 6.13-rc5 To See Fix For Intel TDX CoCo VMs Potentially Leaking Decrypted Memory – Phoronix

Linuxeden开源社区

Linuxeden开源社区